Sommaire

La navigation en ligne comporte de nombreux risques qui peuvent menacer la confidentialité et l’intégrité des données personnelles. Adopter des pratiques adaptées permet de réduire ces menaces et de profiter d’un environnement numérique plus serein. Découvrez dans cet article les conseils incontournables pour renforcer votre sécurité sur Internet et naviguer en toute confiance.

Maîtriser les mots de passe

Pour renforcer la sécurité internet, il est fondamental de maîtriser la gestion des mots de passe. Le responsable cybersécurité de chaque entreprise ou organisation devrait rédiger un guide précis à ce sujet, afin d’informer les utilisateurs des bonnes pratiques à adopter. Ce guide doit expliquer la création de mots de passe robustes : privilégier des combinaisons longues, intégrer des lettres majuscules et minuscules, des chiffres ainsi que des caractères spéciaux. Il est recommandé d’éviter toute information personnelle évidente, comme les dates de naissance ou les noms propres, car ces éléments sont fréquemment ciblés lors de tentatives de cyberattaque.

L’utilisation d’un gestionnaire de mots de passe fiable s’avère essentielle pour mémoriser et stocker en toute sécurité l’ensemble des identifiants. Ces outils, généralement protégés par un chiffrement avancé, permettent de générer automatiquement des mots de passe uniques et complexes pour chaque compte, réduisant ainsi considérablement le risque de compromission. Afin d’assurer une protection des comptes optimale, il est conseillé de ne jamais réutiliser un même mot de passe sur plusieurs sites ou services. La rotation régulière des identifiants, c’est-à-dire le changement périodique des mots de passe, contribue également à limiter les conséquences d’une éventuelle fuite d’informations.

Pour compléter la gestion des identifiants, le guide réalisé par le responsable cybersécurité doit insister sur l’activation de l’authentification multifacteur dès que possible. Cette couche supplémentaire de sécurité rend l’accès aux comptes beaucoup plus difficile pour les personnes malveillantes, même si un mot de passe venait à être compromis. L’objectif est de garantir une protection des comptes maximale contre les cyberattaques, en misant sur la combinaison de mots de passe solides, de solutions techniques telles que le chiffrement et l’authentification multifacteur, et d’une vigilance constante quant aux pratiques d’accès en ligne.

Mettre à jour ses logiciels

La mise à jour logicielle régulière représente une barrière incontournable en matière de sécurité informatique. De nombreuses failles de sécurité, détectées quotidiennement, offrent aux cybercriminels la possibilité d’accéder à des données sensibles ou de compromettre l’intégrité des systèmes. Chaque correctif de sécurité publié par les éditeurs vise à combler ces vulnérabilités, réduisant ainsi le risque d’exploitation par des cybermenaces sophistiquées ou des attaques automatisées. Un système non mis à jour devient rapidement une cible privilégiée pour les pirates cherchant à contourner les défenses classiques.

L’automatisation des mises à jour constitue une stratégie efficace pour renforcer la sécurité informatique au sein d’une entreprise. Mettre en place une solution de patch management permet d’appliquer rapidement l’ensemble des correctifs nécessaires sans dépendre d’une intervention manuelle, limitant ainsi la fenêtre d’exposition aux failles de sécurité. Il est recommandé d’activer l’option de mise à jour automatique sur tous les logiciels critiques, y compris le système d’exploitation, les applications de bureautique et les solutions de sécurité, afin de garantir une protection continue contre les menaces émergentes.

Il reste néanmoins judicieux d’évaluer la pertinence de chaque mise à jour logicielle avant son déploiement, notamment dans des environnements professionnels complexes. La lecture attentive des notes de version ou des alertes émises par les éditeurs permet d’anticiper d’éventuels incompatibilités ou dysfonctionnements. Mettre en œuvre une politique de test préalable sur un environnement isolé constitue une précaution supplémentaire, limitant l’impact potentiel d’un correctif défaillant tout en maintenant un haut niveau de sécurité informatique.

Une veille technologique active s’avère indispensable pour rester informé des dernières menaces et des correctifs disponibles. Le directeur des systèmes d’information doit veiller à la mise en place d’un processus de patch management structuré, intégrant l’identification rapide des failles de sécurité et la diffusion efficace des correctifs auprès des utilisateurs. Pour approfondir ce sujet et découvrir des ressources détaillées sur la gestion des mises à jour, il est pertinent de consulter des sites spécialisés comme diblogotus.com, qui propose des analyses et des conseils adaptés aux professionnels de la sécurité informatique.

Protéger sa navigation web

La navigation sécurisée repose sur plusieurs mesures incontournables afin de limiter les risques liés à l’utilisation quotidienne d’Internet. L’emploi systématique du protocole HTTPS permet de garantir que les échanges avec les sites web sont chiffrés, protégeant ainsi la confidentialité en ligne et réduisant les risques d’interception de données sensibles. L’expert en cybersécurité de l’organisation recommande également d’adopter des extensions de sécurité capables d’effectuer un filtrage d’URL, bloquant automatiquement les sites identifiés comme dangereux ou pratiquant le phishing. Par ailleurs, le recours au sandboxing, qui isole les processus de navigation, offre une couche supplémentaire de protection en empêchant les logiciels malveillants de contaminer l’ensemble du système.

Il est judicieux d’être vigilant face aux liens suspects, que ce soit dans les courriels, sur les réseaux sociaux ou lors de la recherche d’informations en ligne. Les cybercriminels exploitent fréquemment le phishing pour tromper les internautes et récupérer des informations personnelles ou bancaires. Avant de cliquer sur un lien, il convient de vérifier son authenticité, par exemple en survolant l’URL pour détecter toute anomalie. L’installation d’extensions de sécurité spécialisées permet également de repérer et d’avertir l’utilisateur de potentiels sites frauduleux ou d’attaques en cours, contribuant à une navigation sécurisée au quotidien.

La gestion des cookies joue un rôle déterminant dans la protection de la confidentialité en ligne. Il est conseillé de paramétrer son navigateur pour limiter le suivi publicitaire et d’effacer régulièrement les cookies non essentiels, qui peuvent servir à pister l’activité de l’utilisateur et exposer ses données à des tiers non autorisés. En combinant le protocole HTTPS, le filtrage d’URL, le sandboxing et la vigilance face au phishing, chacun peut renforcer la sécurité de sa navigation web et préserver efficacement ses informations personnelles.

Adopter de bonnes pratiques sur les réseaux sociaux

L’usage quotidien d’un réseau social expose les utilisateurs à divers risques liés à la confidentialité et à la sécurité en ligne. Pour préserver la donnée personnelle, il est recommandé d’ajuster minutieusement chaque paramètre de confidentialité offert par les plateformes. Cela permet de limiter la visibilité des informations partagées et de contrôler qui a accès aux publications, photos ou listes de contacts. La prudence numérique s’impose également lors de la réception de demandes d’ajout, surtout si celles-ci proviennent de profils inconnus ou à l’activité suspecte. Les tentatives d’ingénierie sociale sont fréquentes : des personnes malveillantes utilisent des techniques subtiles pour soutirer des informations sensibles ou inciter à des actions dangereuses, tel que le clic sur des liens frauduleux.

Identifier et déjouer le hameçonnage sur les réseaux sociaux nécessite une vigilance constante. Les messages reçus, même s’ils semblent provenir d’un contact de confiance, doivent être examinés attentivement avant de fournir une donnée personnelle ou de cliquer sur des liens. La sécurité en ligne dépend en grande partie de la capacité à reconnaître les signaux d’alerte : fautes de grammaire, demandes urgentes ou offres trop attractives. Renforcer l’authentification, choisir des mots de passe uniques et activer la double vérification pour chaque réseau social constituent des mesures complémentaires pour limiter les risques liés à la divulgation de donnée personnelle et garantir une confidentialité optimale sur Internet.

Se former à la cybersécurité

La formation cybersécurité constitue une véritable nécessité pour renforcer la protection des données et limiter les risques informatiques. La sensibilisation des utilisateurs passe par des formats variés, allant de la formation interactive en ligne à la mise en situation concrète lors d’ateliers pratiques. Face à l’évolution rapide des cyberattaques, il devient primordial pour chaque individu de maintenir à jour ses connaissances et ses réflexes en matière de sécurité numérique. Les programmes de formation permettent d’anticiper les nouvelles techniques de fraude, d’identifier les failles potentielles et d’apprendre à adopter les bons comportements pour préserver l’intégrité des informations personnelles ou professionnelles.

La sensibilisation, au cœur de toute stratégie de formation cybersécurité, offre l’opportunité de mieux comprendre les enjeux liés à la protection des données et de s’adapter aux menaces émergentes. Grâce à des mises en situation réalistes, les utilisateurs développent des automatismes essentiels pour réagir efficacement face à un risque informatique. S’inscrire dans une démarche de formation continue, c’est aussi garantir que chaque collaborateur ou particulier reste vigilant, capable de reconnaître une tentative d’hameçonnage ou d’éviter la propagation d’un logiciel malveillant. La transmission régulière de bonnes pratiques agit ainsi comme un véritable rempart contre la multiplication des cyberattaques.

Articles similaires

Comment choisir la pompe à vide adaptée à votre industrie ?

Comment un chatbot IA gratuit change-t-il l'accès à la technologie ?

Comment les innovations technologiques transforment-elles le secteur immobilier ?

Les étapes clés pour envoyer des invitations digitales efficaces

Comment les nouvelles technologies transforment-elles les PME ?

Comment la technologie solaire photovoltaïque transforme-t-elle les foyers ?

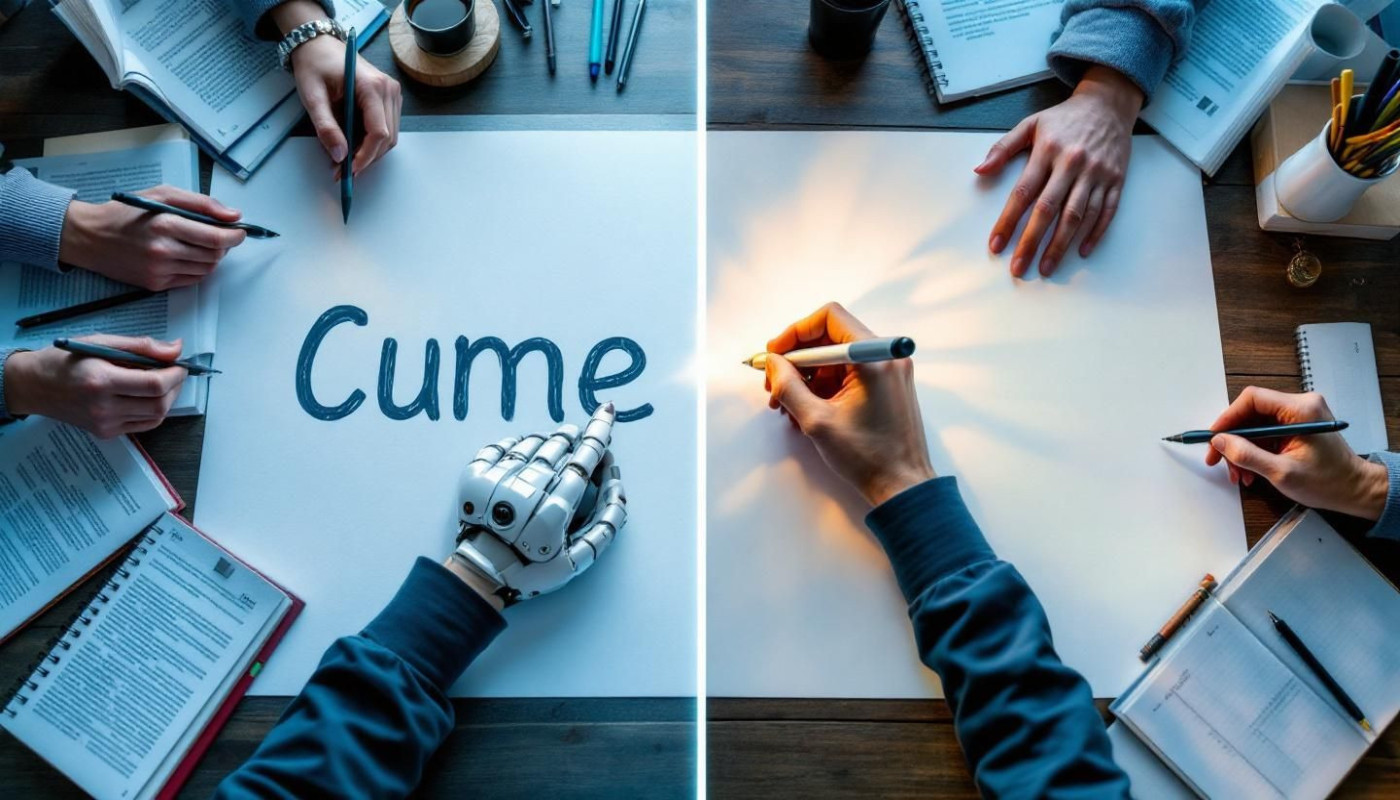

Peut-on distinguer les écrits d'humains des créations d'IA ?

Comment optimiser vos gains dans les jeux de stratégie mobiles ?

Quelles alternatives écologiques pour se rendre à l'aéroport de Lyon ?